Die Hydro Extrusion Nenzing GmbH ist Teil des international tätigen Aluminiumkonzerns Norsk Hydro ASA und spezialisiert auf die Fertigung von hochwertigen Strangpressprofilen.

Am Standort Nenzing wurde ein neues, vollständig webbasiertes Leitsystem eingeführt, das auf modernen Webtechnologien basiert und zentral über den Browser genutzt wird. Ziel war eine wartbare, skalierbare Architektur, die sich flexibel in die bestehende IT- und Produktionslandschaft integrieren lässt.

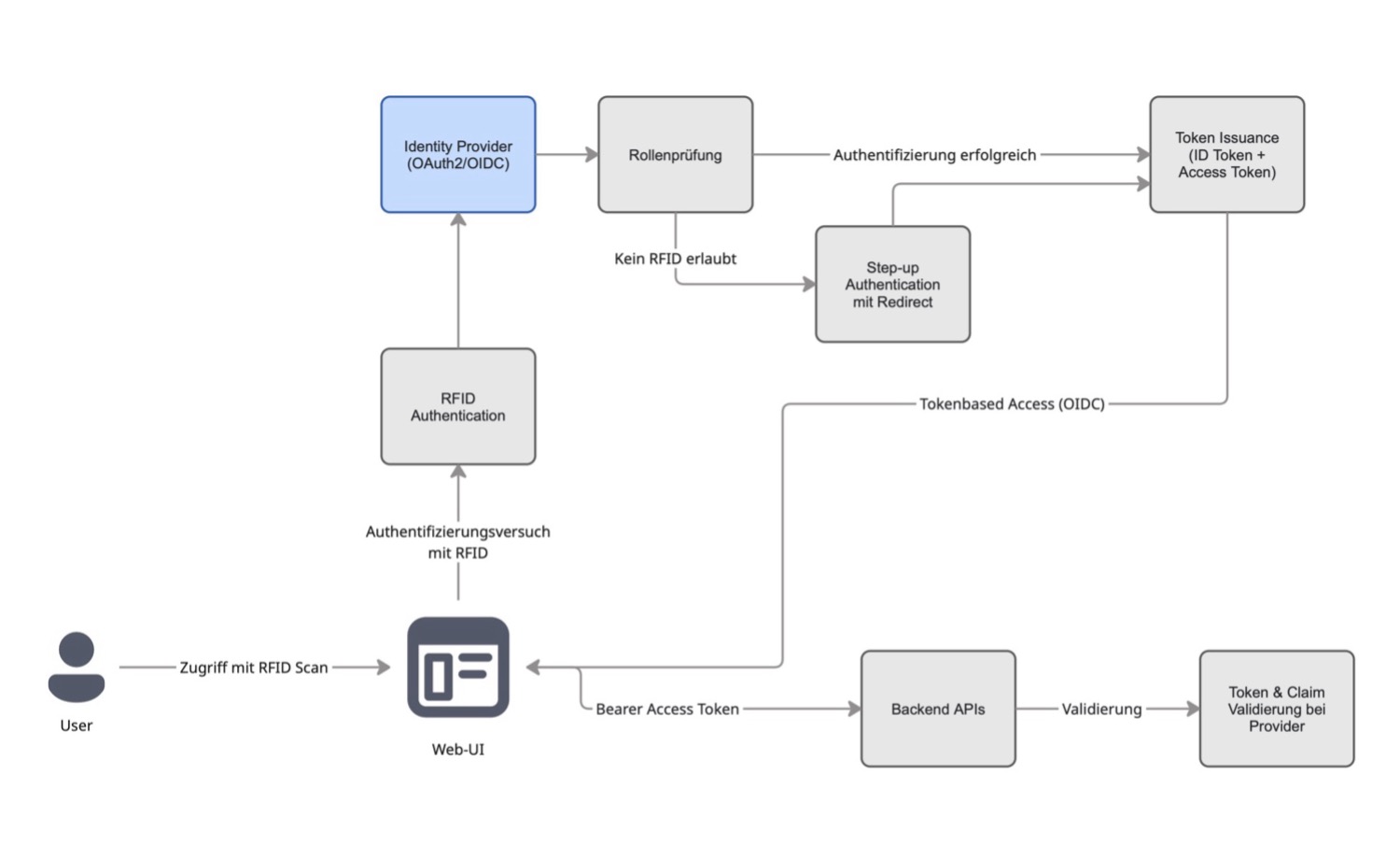

Mit dem Wegfall klassischer Client-Lösungen rückten eine zentrale Authentifizierung, rollenbasierte Zugriffskontrolle sowie eine konsistente und sichere Sitzungsverwaltung in den Fokus. Gleichzeitig mussten häufig wechselnde Benutzer, abgestufte Berechtigungsstufen sowie hohe Anforderungen an Nachvollziehbarkeit, Auditierbarkeit und Compliance zuverlässig erfüllt werden.

Gesucht war daher ein Authentifizierungskonzept, das den Betrieb eines webbasierten Produktionssystems unterstützt und sich langfristig als zentrale Identitätsinstanz mit klarer Audit- und Compliance-Fähigkeit etablieren lässt.